ขอขอบคุณที่ซื้อผลิตภัณฑ์ DEKIST RN400

โมเดลประกอบด้วยสองประเภทหลักคือ H2 และ T2 รุ่น H2 มี 2 PS และ EX และรุ่น T2 แบ่งออกเป็น 2 PS, EX, TS, CS, GS, PM เพื่อดำเนินการตรวจสอบเซ็นเซอร์ต่างๆ

รุ่น RN400 ทั้งหมดรองรับวิธี WPA2-Enterprise ซึ่งเพิ่มเติมจากส่วนการตรวจสอบผู้ใช้

คำสำคัญ: การตรวจสอบผู้ใช้, RADIUS, เราเตอร์ที่รองรับองค์กร, PEM

1. คุณต้องใช้การรักษาความปลอดภัยขององค์กรอย่างไร

ความปลอดภัยองค์กร เซิร์ฟเวอร์ RADIUS와 เอ็นเตอร์ไพรส์AP เราเตอร์ที่รองรับ ใบรับรอง CA.PEM ไฟล์ควรพร้อม

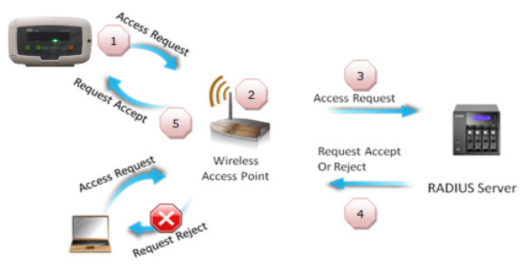

เซิร์ฟเวอร์ RADIUS เป็นเซิร์ฟเวอร์ที่จัดการการพิสูจน์ตัวตนและการอนุญาตสำหรับผู้ใช้แต่ละรายในบริษัท เราเตอร์เฉพาะที่สนับสนุนองค์กรภายในสนับสนุนเซิร์ฟเวอร์ RADIUS

2. ติดตั้งไฟล์ใบรับรอง CA.PEM บน RN400

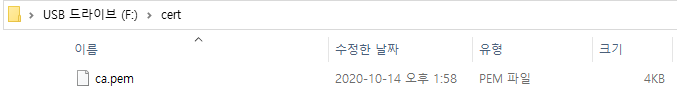

- การตั้งค่าพาธ – ไฟล์ใบรับรอง ca.pem การ์ด Micro SDของ /cert/ca.pem พา ธประหยัดไว้ก่อน การ์ด Micro SD รองรับเฉพาะระบบไฟล์รูปแบบ FAT 32

- การใส่ – ใส่การ์ด SD ที่เก็บไฟล์ใบรับรองไว้ในเส้นทางที่ถูกต้องในช่องเสียบการ์ด SD ของ RN400 การแทรก합니다

- แหล่งจ่ายไฟ – จ่ายไฟโดยการกดปุ่ม 'POWER ON/OFF' ที่ด้านขวาใต้จอแสดงผลด้านหน้า

- การติดตั้ง – ใช้ปุ่ม 'W' และ 'S' ที่แผงด้านหน้าเพื่อเปิดใช้งาน 'เมนู' บนจอแสดงผลเพื่อเข้าสู่ขั้นตอน 'CONFIG MODE(AP)' จากนั้นกดปุ่ม 'W' เพื่อดำเนินการติดตั้งต่อ .

RN400 คือ วิธีการรับรองความถูกต้องขององค์กรรับรู้เฉพาะไฟล์ในรูปแบบ PEM คุณสามารถแปลงเป็นไฟล์ในรูปแบบ PEM ผ่านลิงค์ด้านล่าง

แปลงเป็นไฟล์ PEM

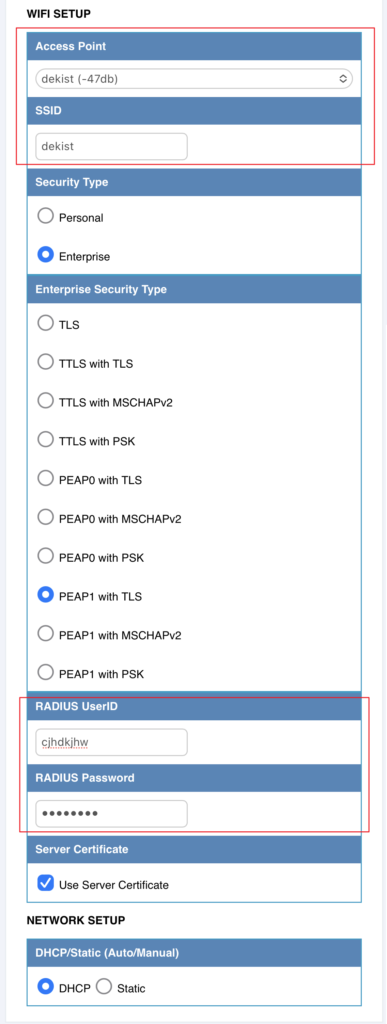

3. สิ่งที่คุณต้องการเพื่อเชื่อมต่อกับเราเตอร์ที่ปลอดภัยสำหรับองค์กร

3-1. เตรียมใบรับรองสำหรับการเข้าถึงเซิร์ฟเวอร์ RADIUS

เมื่อบันทึก 'ใบรับรองการเชื่อมต่อเซิร์ฟเวอร์ RADIUS' ในการ์ด SD ชื่อไฟล์ต้องเปลี่ยนเป็น'ca.pem ' บันทึกไฟล์ที่สร้างในโฟลเดอร์ / cert

3-2. ID / รหัสผ่านของเซิร์ฟเวอร์ RADIU

หากคุณได้รับ ID และรหัสผ่าน ให้ป้อนข้อมูลที่คุณได้รับขณะตั้งค่าเราเตอร์ด้วยสมาร์ทโฟนของคุณ

คู่มือการติดตั้ง RN400

3-3. ค่า SSID และ KEY ของเราเตอร์

ป้อน SSID และค่า KEY ของเราเตอร์ขององค์กรที่คุณต้องการเข้าถึง

MSCHAPV2 ส่วนใหญ่จะใช้สำหรับการพิสูจน์ตัวตนรอง

RN400 ไม่รองรับวิธี GTC ของ CISCO

คำสำคัญ

- การตรวจสอบผู้ใช้: การตรวจสอบผู้ใช้ สร้างความถูกต้องของการอ้างสิทธิ์ของคู่สัญญาระหว่างคู่สัญญาในการทำธุรกรรม (กระบวนการ เซิร์ฟเวอร์ อุปกรณ์ ฯลฯ) ระหว่างเซสชัน

- RADIUS : Remote Authentication Dial In User Service. ระบบรักษาความปลอดภัยแบบกระจาย (โปรโตคอลการตรวจสอบสิทธิ์) ที่พัฒนาโดย Livingston Enterprises ในช่วงกลางทศวรรษ 1990

- PEM: ใบรับรองจดหมายที่ปรับปรุงความเป็นส่วนตัว

- 802.1X : การควบคุมการเข้าถึงเครือข่ายตามพอร์ต (การตรวจสอบมาตรฐานเดือนมิถุนายน 2001)

- EAP: โปรโตคอลการตรวจสอบความถูกต้องที่ขยายได้ กรอบงานการพิสูจน์ตัวตนสากลที่ช่วยให้สามารถเลือกวิธีการรับรองความถูกต้องได้หลายวิธีโดยการห่อหุ้มโปรโตคอลการพิสูจน์ตัวตนหลายรายการ

เมื่อเทียบกับวิธีการที่ WPA-PSK เสริมวิธีการจัดการคีย์การเข้ารหัส / ถอดรหัส WEP ที่มีอยู่อย่างเข้มข้น WPA2-Enterpriseเป็นวิธีการที่เติมเต็มพื้นที่การตรวจสอบผู้ใช้

WPA2-EAPเรียกว่าเป็น WPA2 องค์กร วิธีการนี้นำมาตรฐานความปลอดภัยและอัลกอริธึมต่างๆ มาใช้เพื่อเพิ่มความแข็งแกร่งให้กับการรับรองความถูกต้องและการเข้ารหัส และจุดสำคัญและสำคัญที่สุดคือ มาตรฐาน IEEE 802.1Xโปรโตคอลการตรวจสอบความถูกต้อง EAP ของ IETF ถูกนำมาใช้เพื่อรองรับกลไกการตรวจสอบความถูกต้องต่างๆ

เพื่อนำวิธีการ WPA2-EAP ไปใช้ในสภาพแวดล้อม LAN ไร้สายขนาดใหญ่ จำเป็นต้องดำเนินการตรวจสอบผู้ใช้ตลอดจนไคลเอนต์และ AP เซิร์ฟเวอร์การรับรองความถูกต้องถูกเพิ่มแยกต่างหากเนื่องจากรองรับข้อกำหนดของมาตรฐาน 802.1X สำหรับการใช้งาน WPA-EAP